ISO 27001 Zertifizierung

Eine ISO 27001 Zertifizierung basiert auf einem Informationssicherheitsmanagementsystem – kurz ISMS. Sie bietet ihren Kunden, Nutzern und interessierten Parteien zertifiziertes Vertrauen in Ihre IT Security.

– Wir unterstützen Sie in allen Fragestellungen

– Unser ISMS System ist bereits vorausgefüllt

– Bereits ISO 27001:2022 angepasst

– ISO 27001 Zertifizierung in 6 Monaten möglich

– Geld zurück Garantie*

– Weitere ISO Module integrierbar: ISO 9001, ISO 13485, ISO 14001, ISO 27017, ISO 27701, uvm.

ISO 27001 Consulting und Software

Was wir für Sie leisten können:

1. Wir beraten Sie zu allen Fragestellungen der ISO 27001

2. Wir helfen bei Verständnis Fragen und Best practices

3. Wir können Ihr internes Audit durchführen

4. Wir beraten zu technischen Sicherheitslösungen

Kontaktieren Sie uns und wir stimmen das Vorgehen ab.

Gemeinsam erstellen wird das Konzept für die organisatorische Verankerung des Informations-Sicherheits-Managements in Ihrem Unternehmen.

Wir unterstützen Sie auch bei der Auswahl eines akkreditierten Zertifizierers.

"Dienstleister geht sehr professionell und strukturiert vor. Grosser Vorteil, das er eigenes Tooling mitbringt sowie gutes Prozess und IT Know-How. Wir waren erstaunt, wie umfangreich alle benötigten Dokumente vorhanden sind.

Alle ISO Pflichtdokumente werden dynamisch generiert. Das wäre mit Word und Excel sehr aufwändig gewesen! Die Anpassung an unser Unternehmen, die Umsetzung und Zertifizierung hat bei uns in minimaler Zeit funktioniert!"

Qualitätssicherung der Umsetzung

Erstes Internes Audit durch uns

Bestätigung der konformen Umsetzung der ISO 27001 für Ihre Auftraggeber

Kosten ca. 1250€

ISO 27001 Zertifizierung

Das offizielle „Compliance“ Audit + Zertifizierung

Prüfung durch einen unserer akkreditierten Partner

Kosten ab 5250 €

(Staffelung nach ISO 27006)

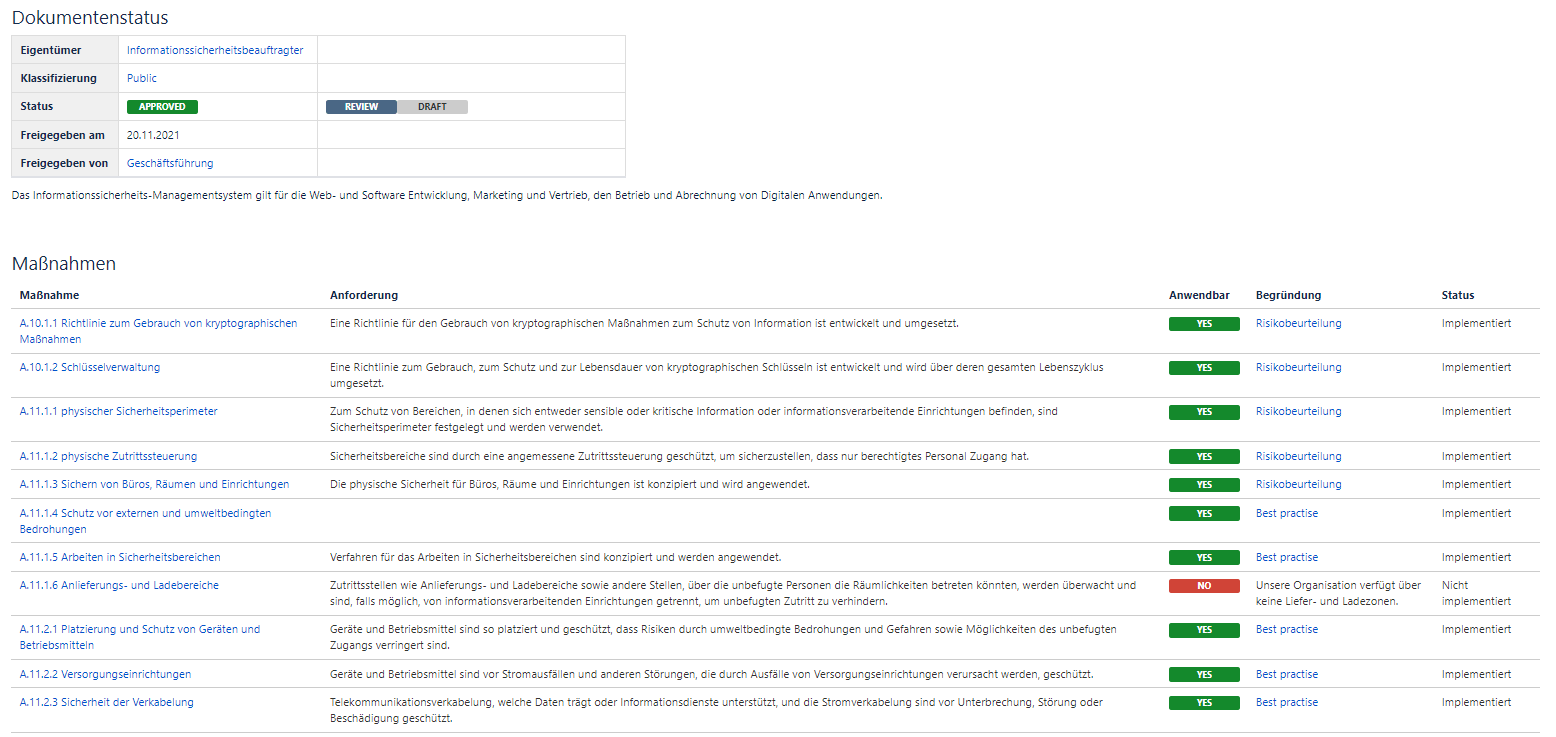

1. Sämtliche benötigten ISO 27001 Dokumente sind vorausgefüllt und miteinander verknüpft enthalten. Keine Doppelpflege von Informationen notwendig!

2. Das System bietet ein Versionierung- und Kommunikationssystem zur effizienten gemeinsamen, nachvollziehbaren und revisionssicheren Arbeit.

3. Konkrete Handlungsanleitungen zur Umsetzung der ISO 27001 und ISO 27002

4. Fertige und dynamisch generierte Audit und Management Reports

5. Typische IT-Risiken verbunden mit den passenden Controls und fertigem Risikomanagement

6. Richtlinien und Prozesse für typische Unternehmen

7. Internen Audit und Management Report und SOA

1. Bieten Sie ihren Kunden, Nutzern und interessierten Parteien zertifiziertes Vertrauen in Ihre IT Security – dem Schutz Ihrer Informationen!

2. Konsistente und gesicherte Lieferfähigkeit für Ihren Service oder Produkte

3. Erhöhen Sie schlussendlich die Kundenzufriedenheit

4. Schützen Sie die organisatorischen Mittel, Gesellschafterinteressen und Kunden

5. Hält Informationen vertraulich

6. Sichert den Austausch von Informationen

7. Gibt Ihrer Organisation einen Wettbewerbsvorteil

8. Minimiert Ihre Angriffsfläche und steigert Ihre Resilienz

9. Etabliert eine Kultur der Sicherheit

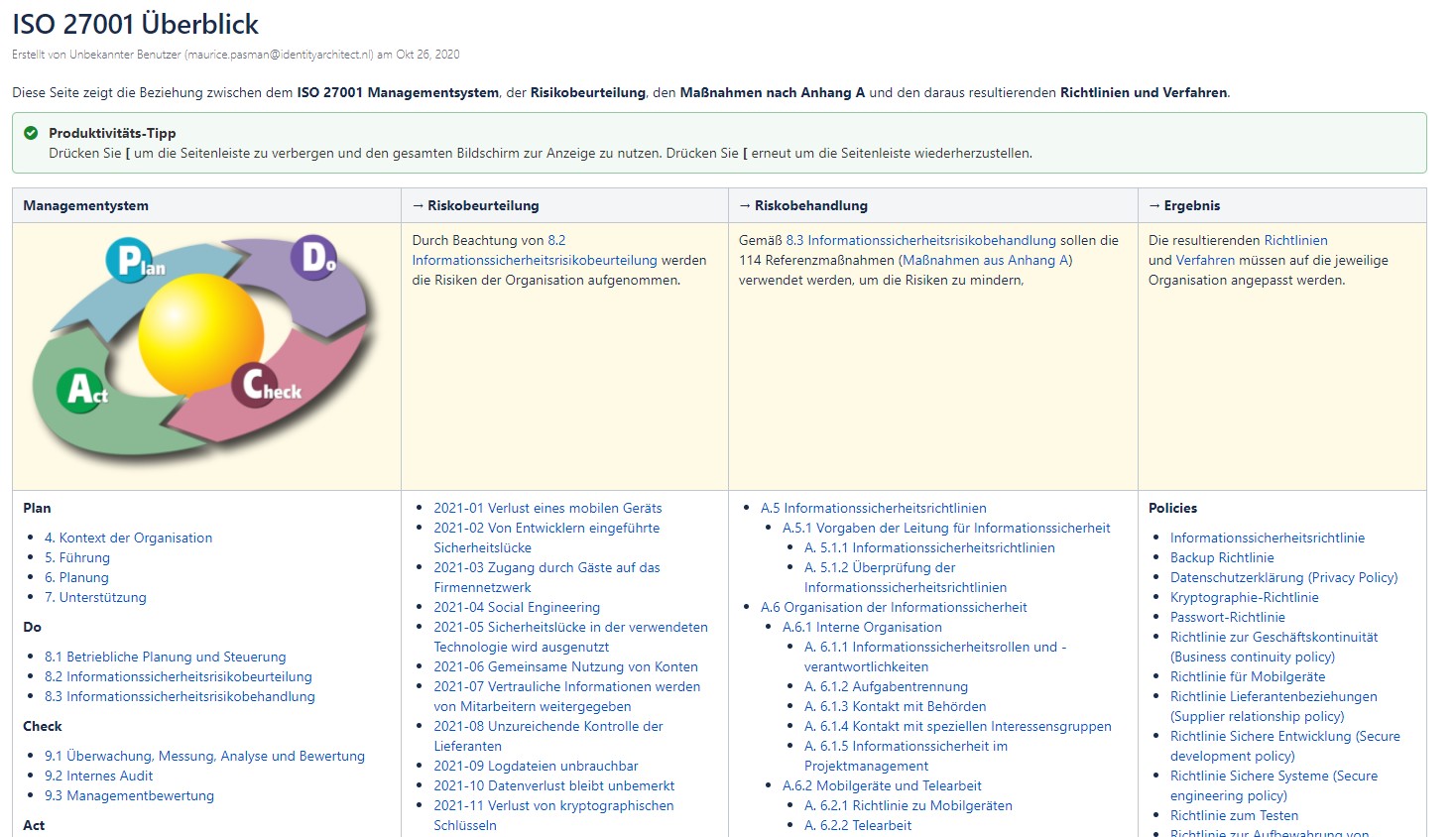

Welche Projekt Phasen durchläuft man bei einer ISO 27001 Implementierung?

1. Was sind die Geschäftsziele und wie unterstützt das ISMS diese?

2. Etablierung des Top Management Supports

3. In welchem geschäftlichen Anwendungsbereich soll das ISMS angewendet werden?

4. Wie werden Risiken beschrieben und bewertet?

5. Inventarisierung und Klassifizierung der zu schützenden Informationsassets

6. Risikomanagement und Risikobehandlungsplan

7. Aufsetzen von Richtlinien und Verfahren zur Risikokontrolle

8. Benötigte Ressourcen organisieren und Schulung der Mitarbeiter

9. Prüfung der Umsetzung

10. Vorbereitung auf Zertifizierungsaudit

11. Durchführen von regelmäßigen Prüfungen

1. Beratung der Unternehmensleitung bezüglich IT-Sicherheit

2. Management des ISMS

3. Identifikation von Risiken

4. Ist-Aufnahmen des IT-Security Status

5. Formulierung von Richtlinien und Verfahren

6. Begleitung von Zertifizierungsverfahren

7. Schulung der Mitarbeiter

8. Berichten an interessierte Parteien

9. Gestaltung von Lösungen zu Verbesserung der Informationssicherheit

Produkte

-

ISO 27001 Zertifizierung Software für Confluence - Lizenz für unbegrenzte Firmen und Mitarbeiter im Scope

3.995,00 €

ISO 27001 Zertifizierung Software für Confluence - Lizenz für unbegrenzte Firmen und Mitarbeiter im Scope

3.995,00 €

exkl. MwSt.

-

ISO 27001 Management für Confluence - Lizenz für bis zu 200 Mitarbeiter und 2 Firmen im Scope

2.995,00 €

ISO 27001 Management für Confluence - Lizenz für bis zu 200 Mitarbeiter und 2 Firmen im Scope

2.995,00 €

exkl. MwSt.

-

ISO 27001 Management für Confluence - Lizenz für 1 Firma und bis zu 25 Mitarbeiter im Scope

1.995,00 €

ISO 27001 Management für Confluence - Lizenz für 1 Firma und bis zu 25 Mitarbeiter im Scope

1.995,00 €

exkl. MwSt.

Wir sind zertifizierte ISO 27001 Implementierer und Auditoren!

Was wir für Sie leisten können:

1. Wir beraten Sie beim Onboarding der Lösung mit Confluence und Jira

2. Wir helfen bei Verständnisfragen und Best practices

3. Wir können Ihr internes Audit durchführen

4. Wir beraten zu Sicherheitslösungen

Kontaktieren Sie uns und wir stimmen das Vorgehen ab.

Gemeinsam erstellen wird das Konzept für die organisatorische Verankerung des Informations-Sicherheits-Managements in Ihrem Unternehmen.

Wir unterstützen Sie auch bei der Auswahl eines akkreditierten Zertifizierers.